Текущая реальность заставляет по-новому смотреть на информационную безопасность: если раньше смартфоны и планшеты воспринимались как средства общения и помогали решать вопросы в мессенджерах или по электронной почте, то сейчас это полноценные рабочие устройства. Они справляются с задачами, которые до этого можно было выполнять только с помощью стационарных компьютеров.

Роль привычных компьютеров по-прежнему значительна, но в последнее время их часто заменяют ноутбуками.

Удаленная занятость дала возможность компаниям приглашать на работу сотрудников, которые живут в других регионах и странах. Благодаря этому стала популярна концепция BYOD (Bring Your Own Device) когда сотрудники работают со своих собственных устройств. Бизнес при этом сокращает расходы на покупку и обслуживание корпоративной техники, а сотрудники становятся более мобильными. Но есть и несколько сложностей.

Как злоумышленники могут взломать телефон

Мошенники постоянно мониторят чужие смартфоны, а мы, потенциальные жертвы, без смартфона и спать не ляжем, всюду носим его с собой. Однако телефон давно перестал быть просто телефоном: мобильный сегодня — это хранилище персональной информации колоссальных размеров.

Если личные данные окажутся в руках злоумышленников, это может привести к чрезвычайным последствиям. Хакеры крадут информацию, денежные средства, шантажируют, угрожают — тратят наши нервы и жизненные силы.

Рассмотрим популярные методы взлома смартфонов на сегодняшний момент.

1. SMS

Текстовое сообщение — один самых распространенных методов телефонного взлома. Владельцу может показаться, что источник сообщения вполне законный: SMS направил банк или государственный орган. Однако текстовое сообщение содержит ссылку на сайт, который загружает на смартфон вредоносное программное обеспечение. Текст обманывает пользователя и тот, ни о чем не подозревая, открывает ссылку.

Если в SMS находится URL-адрес, пользователь скачивает троянский конь или другое вредоносное ПО. Преступники в таком случае запросто получают доступ к данным на смартфоне и могут выполнить резервное копирование данных.

Бывает, что устройство взламывают, даже если владелец не открывал SMS.

2. Wi-Fi

Публичные Wi-Fi-сети часто плохо защищены. Пользователь подключается к сети, маршрутизатор пишет IP-адрес и MAC-адрес устройства. Нужно понимать, что в сети Wi-Fi информация передается с применением пакета данных. Владелец смартфона при подключении вводит имя пользователя и пароль - мошенник может увидеть их посредством обнаружения пакетов: специального хакерского ПО, цель которого — отслеживать пакеты данных, передаваемых между телефоном и сервером. Более того, преступник может «встать» между пользователем и сервером, чтобы отследить процесс их взаимодействия.

3. Программа-шпион

Xnspy — распространенная шпионская программа, которая без труда крадет данные с мобильных устройств. С помощью шпиона хакер удаленно сканирует телефон: следит за активностью, записывает данные учетных записей и заливает их на свой сервер.

4. Взлом SIM-карты

Метод замены SIM-карты, заключающийся в фишинге: мошенник подключается к вашему сотовому оператору и от вашего имени просит заменить SIM-карту. Оператор отправляет ему новую SIM-карту, блокируя старую, — с этого момента номер вам больше не принадлежит. Хакер перехватывает звонки, сообщения, заливает данные с телефона на сторонние сервисы.

5. Взлом Bluetooth

На цифровом рынке существует хакерское ПО для поиска смартфонов с работающим Bluetooth-соединением. Преступник может взломать ваше устройство, когда находится поблизости, в пределах действия Bluetooth-соединения. Такой метод актуален для городов-миллионников и густонаселенных районов. Подключившись к вашему Bluetooth, мошенник получает доступ ко всем данным телефона, но только до той минуты, пока телефон находится в пределах действия Bluetooth-соединения.

Чтобы не стать жертвой взлома, нужно соблюдать определенные рекомендации, иначе преступники доберутся до устройства и похитят не только личную информацию, но и данные из облачного хранилища — катастрофических последствий в таком случае не избежать.

Признаки взлома

Постороннее вмешательство в ваше мобильное устройство довольно-таки непросто отследить. Порой, взлом это всего лишь маленькая точка в правом верхнем углу экрана: зелёная точка на Android и оранжевая на iPhone. Точки говорят о том, что в данный момент активно используется камера или микрофон: преступники следят за владельцем телефона. Это один из редких признаков телефонного взлома.

Выделим распространенные:

Постоянные всплывающие окна. Обычно это случайные окна, которые без конца появляются на экране пока вы пользуетесь устройством.

Увеличение трафика. Вы вдруг замечаете, что объем использованного мобильного интернета резко увеличился. Возможно, вредоносное ПО пользуется вашим интернетом. Проверьте приложения и удалите всё, что вызовет подозрение.

Быстро садится батарея. Если мошенники установили опасное приложение на ваш мобильный, возникнут проблемы с производительностью — батарея будет разряжаться быстрее, чем в обычном режиме. Поэтому важно убедиться, что нет приложений, работающих в фоновом режиме, после чего ограничить расход батареи остальным приложениям.

Медленная работа устройства. Телефон вдруг начал работать гораздо медленнее, чем обычно. Этот признак говорит о том, что возможно хакерское приложение заразило смартфон и теперь занимает большую часть оперативной памяти. Вредоносное ПО также способно вызвать регулярное зависание устройства или отдельных приложений, перезапуск без причины и срыв звонков.

Звонки, СМС, странные приложения. Суть в том, что на устройстве появились приложения, которые вы не устанавливали, в исходящих вызовах — звонки, которые вы не совершали, а также СМС, которые вы не отправляли. Это верный признак взлома вашего смартфона.

Невозможность войти в учетную запись. Иногда владелец долгое время не замечает, что устройство взломано. Хакер посредством вредоносного ПО определяет пароль и получает доступ к учетной записи. Если не получается войти в конкретный аккаунт, вполне возможно, что смартфон взломали.

В чем риски использования личных устройств для работы

Пренебрежение правилами информационной безопасности со стороны сотрудников. При работе на своих мобильных устройствах работники часто не уделяют должного внимания безопасности, например, не устанавливают антивирусную защиту или не обновляют своевременно приложения. А поскольку сотрудники работают удаленно, компания не может проконтролировать эти процессы.

Повышенный риск утечки информации. Личное устройство, которое находится за пределами организации, могут украсть, сотрудники могут его потерять, а в итоге корпоративные данные рискуют попадут к третьим лицам. Чтобы такого не случилось, нужно шифровать данные, регулярно проверять устройство на наличие вирусов и других угроз и защищать его паролями.

Быстрая смена устройств. Как правило, новые мобильные девайсы люди покупают чаще, чем стационарные компьютеры, особенно для личного пользования. Если устройство часто меняет владельцев, его безопасность обеспечить сложнее. К тому же смартфоны и планшеты различных моделей и марок обладают своими особенностями, в которых нужно быстро разбираться, чтобы подготовить средство к работе.

Меры безопасности, которые вредят. Если одна часть сотрудников пренебрегает безопасностью, то другая, наоборот, может установить на устройство средства защиты, которые будут затруднять доступ к корпоративным ресурсам или замедлять их работу. Поэтому важно применять единый подход к информационной безопасности, чтобы защитить данные, а сотрудникам было комфортно работать.

Как защитить личные устройства персонала

Чтобы решить эти проблемы, нужны устройства для удаленного контроля и поддержки собственных устройств сотрудников. Из-за санкций с рынка ушли иностранные разработчики такого ПО, но российский продукт Kaspersky Secure Mobility Management по функциональности не уступает иностранным аналогам и может полностью заменить их с учетом российских реалий.

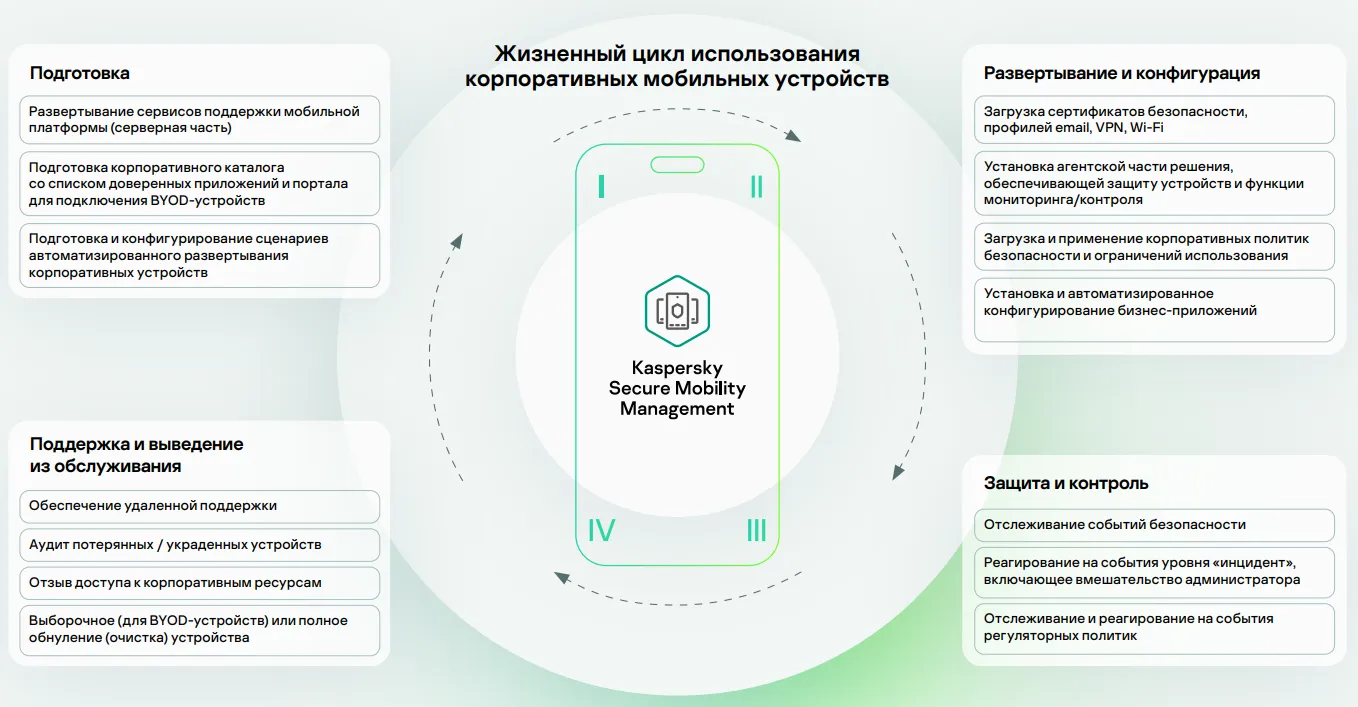

Он обеспечивает безопасность устройства на каждом этапе его жизненного цикла, включая:

Подготовку устройства к работе: развертывание сервисов поддержки платформы, подготовку корпоративного каталога и сценариев.

Развертывание и конфигурацию: загрузку сертификатов безопасности, установку клиентской части для защиты и мониторинга. Настройка политик безопасности позволяет регулировать использование памяти устройства, сетевые взаимодействия, наличие привилегированного доступа, геопозицию. Также вы сможете контролировать список веб-ресурсов, приложений и периферии, которые можно использовать на устройстве.

Защиту и контроль: отслеживание событий безопасности и регуляторных политик и реагирование на них.

Поддержку и вывод из обслуживания, в том числе аудит потерянных устройств, отзыв доступов, очистку устройств.

Решение непрерывно защищает корпоративные данные и личную информацию сотрудника, которая хранится на устройстве, в том числе от фишинговых сайтов и зловредного ПО. Сканировать приложения можно при установке, по требованию или расписанию.

Вы сможете быстро подготовить устройство к работе и так же быстро вывести его из эксплуатации при утере или краже.

Решение Kaspersky Secure Mobility Management позволяет бизнесу безопасно и удобно использовать мобильные устройства в рабочих целях. Устройства сотрудников и корпоративные данные – под надежной защитой. Это решение позволяет:

Экономить ресурсы благодаря простому управлению.

Обеспечить максимальное разнообразие сценариев.

Сократить риски утечки данных.

Решение позволяет соблюдать требования контролирующих органов: ограничивает не только опасные, но и потенциально нежелательные интернет-ресурсы — доступ к ним запрещают законы о защите данных и требования регуляторов. Узнать подробнее.

Основные рекомендации по защите смартфонов

Всем знакома поговорка: «Хороша ложка к обеду». Лучше заранее побеспокоиться о безопасности своего смартфона: установить антивирус, использовать сложный пароль для блокировки экрана и обязательно следовать рекомендациям, которые однозначно снизят риск взлома мобильного устройства.

Рекомендации следующие:

Не скачивайте файлы с подозрительных сайтов. Загружайте приложения из проверенных источников, например, Apple App Store или Google Play Store.

Используйте двухфакторную аутентификацию. Электронная почта, онлайн-банкинг, интернет-магазины дают возможность использовать 2FA для защиты от рук мошенников — двухфакторная аутентификация является вторым способом защиты ваших учетных записей.

Избегайте общедоступного Wi-Fi. Лучше свой трафик данных, чем сеть с общим доступом. Так как любой может войти в подобную сеть, это создает угрозу хакерской атаки «человек посередине» — мошенники будут манипулировать с сетью или создавать вредоносные сети, находящиеся под их непосредственным контролем. По сути, хакер выступает здесь в роли «посредника» между пользователем и сервером.

Обновляйте программное обеспечение. Защитить свой смартфон поможет именно обновление. Обновленное ПО совершенствует функции телефона, ликвидирует уязвимость устройства в системе безопасности. Как только телефон запрашивает обновление, устанавливайте его, чтобы мошенники не имели возможности получить доступ к вашему устройству.

Установите надежный пароль, чтобы хакеры не имели возможности его вычислить.

Избегайте общественных зарядных станций. Представим, что вы путешествуете, и телефон разрядился в самый неподходящий момент. Однако заряжать iphone и android на общественных зарядных станциях значит подвергаться риску атаки juice jacking. Она представляет собой уязвимость, при которой хакеры заражают общественные станции и USB-кабели вредоносным ПО и оставляют их подключенными для потенциальной жертвы, которая пользуется зарядкой, ни о чем не подозревая. Мало кто знает, но USB-кабели тоже может передавать данные, - мошенники используют кабель, чтобы украсть личную информацию с устройства или установить мошеннические приложения. Поэтому, когда путешествуете, берите с собой портативное зарядное устройство.

Блокируйте отдельные приложения. Это позволит защитить персональные данные, содержащиеся в отдельных приложениях. Современные Android имеют встроенную функцию блокировки приложений через id и код пароль. Можно скачать стороннее приложение, такое как AppLock, например. Оно ограничит доступ к конкретному приложению — без пароля или отпечатка пальца войти не получится.

Получите бесплатный чек-лист по киберзащите бизнеса на удаленке

Поможем избежать атак программ-вымогателей

Узнайте, как безопасно организовать работу в условиях удаленной работы

Реклама: АО «ЛАБОРАТОРИЯ КАСПЕРСКОГО», ИНН 7713140469, erid: LjN8KMWKQ

Комментарии

1В ленте тг такие анонсы тоже нужно размещать с меткой реклама.