Какие данные чаще всего сливают в интернет

Банки, интернет-магазины, госорганы, медучреждения — десятки сервисов и веб-приложений хранят наши логины и пароли. Хакеры ломают системы безопасности различных структур и крадут данные, чтобы продавать третьим лицам или использовать их в качестве шантажа.

Но зачастую мы виноваты сами. Наши пароли проще простого и храним мы их небезопасно — в электронной таблице или на стикере под клавиатурой. Небезопасное хранение паролей — это прямая угроза утечек. Листок бумаги может потеряться или оказаться не в тех руках.

Утечка данных — это потеря конфиденциальной информации, которая попадает в открытый доступ в результате намеренных или случайных действий. Причины разные: от человеческой ошибки до организованной кибератаки.

В 2021 году хакеры взломали базу данных T-Mobile: преступники украли ФИО клиентов, даты рождения и паспортные данные. Утечка затронула персональную информацию 76 млн абонентов. Пострадавшие подали многочисленные коллективные иски, в результате чего оператор согласился на урегулирование ситуации. Компенсация клиентам составила 350 млн долларов, после чего еще 150 млн было потрачено на повышение уровня кибербезопасности и реализацию мер по предотвращению утечек.

Рассмотрим, какие данные чаще всего сливают в сеть.

Персональные — идентифицируют конкретного человека. Это дата рождения, номера телефонов, адрес электронной почты и пароли, номер паспорта, должность и даже принадлежность к определенной религии. Такая информация помогает преступникам выдавать себя за конкретную личность.

Учетные — данные для входа в учетные записи на различных онлайн-платформах.

Финансовые — информация о финансовой деятельности физического или юридического лица. Это номера банковских карт, сведения о доходах и имеющихся платежах, счета-фактуры, налоговые декларации, банковские выписки и другие.

Деловая информация — служебные документы организации, корпоративная переписка, бухгалтерские отчеты, сведения о заработной плате, кадровые документы и т. п. Такой информацией часто интересуется конкуренты, которые хотят иметь наглядное представление о финансовой состоятельности компании. Сюда же можно отнести базы данных, которые включают конфиденциальную информацию клиентов.

Коммерческая тайна — сведения о профессиональной деятельности компании. Производственные, экономические, научно-технические данные, собственные технологии и проекты. Сюда относится все, что секретно и важно, что дает компании конкурентные преимущества.

Интеллектуальная собственность — результаты творческой деятельности, объекты исключительного авторского права. Здесь могут быть скомпрометированы уникальные разработки, инновации производства и промышленные образцы.

Чтобы не стать жертвой слива, нужно понять, почему утекают данные и что можно сделать, чтобы этого избежать. Разбираемся в причинах.

Основные причины утечки информации

Разделим причины утечек на две основные группы: человеческие и технические.

Человеческие

Ошибка без злого умысла, небрежность в работе, невнимательность — все это может стать причиной слива. Например, сотрудник случайно загрузил файл в облако и при отправке по электронной почте перепутал контрагента — данные попали к третьим лицам. Это случайное раскрытие информации.

Но бывает, что сотрудники намеренно передают сведения или используют их в личных целях, например, для организации собственного дела. Умышленные действия подвергают риску безопасность компании, поскольку преднамеренный слив может нанести серьезный финансовый и репутационный ущерб.

Кроме того, работник может украсть устройство с конфиденциальной информацией (ноутбук или флешку). Если информация на внешнем носителе не зашифрована или не защищена паролем — это только сыграет на руку злоумышленнику.

Слабые, ненадежные пароли говорят о несоблюдении правил безопасности и также могут привести к утечке. Ненадежные пароли — это те, которые легко угадать методом подбора слов или подстановки учетных данных, а еще это одинаковые пароли для входа в разные онлайн-сервисы.

Технические

Не только случайности или ошибки становятся причиной слива. Мошенники могут внедрять на устройства вредоносное ПО, использовать кибератаки, методы социальной инженерии, взламывать веб-приложения и программы.

Уязвимости в облачных сервисах часто ведут к утечке, особенно если такие сервисы не защищены должным образом или неправильно настроены.

Риск утечки информации создают ошибки и уязвимости в программном обеспечении. Преступники используют их для получения несанкционированных прав доступа к учеткам, кражи данных, внедрения вредоносного ПО или слежки за пользователями.

Разработчики ПО, как правило, знают о проблемах своих продуктов и выпускают обновления для их оперативного устранения. Потому, чтобы информация не попала в руки мошенников, важно своевременно обновлять программное обеспечение и устанавливать все новейшие патчи безопасности — изменения в компьютерных файлах, которые устраняют ошибки программного обеспечения.

Откуда может произойти утечка данных

Информация утекает из абсолютно разных источников: как онлайн, так офлайн.

Любые онлайн-платформы и базы данных, любые технические устройства (телефоны, ПК, флешки) могут стать источником утечки — систему можно взломать, технику потерять.

Построение системы информационной безопасности всегда начинается с базового элемента — защиты конечных точек. С легендарным решением «Лаборатории Касперского» Kaspersky Security для бизнеса каждая компания сможет подобрать уровень защиты эндпоинтов под свой размер и потребности.

Многоуровневая защита рабочих мест

Адаптивная защита от продвинутых киберугроз

Отсутствие продуманной концепции корпоративной безопасности

Защита данных — это обязанность компаний, получивших в Роскомнадзоре статус операторов персональных данных (ОПД). Это требование красной нитью проходит через закон от 27.07.2006 № 152-ФЗ «О персональных данных». В нем есть инструкции для соблюдения корпоративной безопасности:

Используйте российские базы данных для сбора и хранения персональных данных.

Разработайте политику обработки персональных данных и локальные документы (инструкции, регламенты, приказы, распоряжения).

Ознакомьте сотрудников с политикой обработки персональных данных и локальной документацией, проведите обучение, инструктажи, пропишите обязанности в должностных инструкциях.

Назначьте ответственных за обработку ПД и работу с обращениями пользователей.

Выдайте ограниченный доступ сотрудникам к данным, распределите зоны ответственности.

Проведите регулярные внутренние проверки.

Непродуманная концепция корпоративной безопасности может привести к печальным последствиям. Например, менеджеру незачем иметь право доступа к зарплатной ведомости, это зона ответственности бухгалтерской службы. При неограниченном доступе к данным сотрудник случайно может слить третьим лицам информацию, а потом установить виновных будет очень сложно.

Соцсети, мессенджеры, email

Объектами мошеннических атак становятся социальные сети, мессенджеры и email пользователей. Эти ресурсы часто используются не только в личных целях, но и при деловых переписках, из-за чего становятся уязвимым местом для мошенников:

сотрудники обмениваются документами в соцсетях;

в мессенджерах создаются групповые чаты с клиентами;

руководители отправляют важные письма подчиненным по email.

Чтобы избежать утечек, в компании нужно использовать корпоративные каналы связи и CRM-системы. Это единое пространство для решения рабочих задач: деловых переписок, обмена документами и письмами. К тому же это удобно для всей команды: не нужно искать информацию в разных каналах, все находится под рукой в одной системе.

Деловые поездки и командировки

При отправке сотрудника в рабочую поездку или командировку следует провести инструктаж и под роспись ознакомить с ответственностью за распространение данных.

Жертвами мошенников нередко становятся командированные сотрудники. Злоумышленник подсаживается в поезде и в дружелюбной форме вытягивает сведения. Например, так могут поступать конкуренты в бизнесе.

Сотрудники берут с собой в командировки планшеты и ноутбуки, на которых сохранена рабочая документация. Мошенники попросту могут их украсть, а бизнес понесет серьезные финансовые потери.

Неконтролируемый оборот документов

Компаниям необходимо держать на контроле внутренний обмен документами (между сотрудниками) и внешний (обмен с клиентами, партнерами). Для этого лучше использовать надежные сервисы ЭДО с дополнительным средством защиты — электронными подписями.

Доступ всех сотрудников ко всем базам данных — это тоже неверный подход. Следует распределить сотрудников на группы и обеспечить ограниченный доступ к данным. Четкое разграничение зон ответственности упрощает работу руководителя. В случае утечки легче будет установить виновного сотрудника и предпринять меры по исправлению ситуации.

Высокий уровень текучки кадров

Частая ротация кадров в компании способствует утечке данных. Ушедших сотрудников практически невозможно проконтролировать. Они намеренно или случайно могут раскрыть конфиденциальную информацию компании и тем самым нанести серьезный ущерб.

Важно на местах проводить разъяснительную работу и объяснять сотрудникам, чем им грозит за раскрытие данных третьим лицам. В трудовом договоре можно прописать, что сотрудник несет ответственность за неразглашение данных даже в случае увольнения.

Чем опасны слитые данные

В первую очередь слитые данные представляют опасность для их владельцев. Мошенники могут использовать чужие данные в разных целях — шантаж, кража денег, фишинговые атаки. Это лишь небольшая часть негативных последствий.

Психологическое манипулирование

Личные данные развязывают руки мошенникам и дают им возможность влиять на жертву, оказывать психологическое манипулирование. Цель злоумышленников — морально подавить жертву и заставить сообщить пароли, перевести деньги, переписать недвижимость и т. д. Чем больше у преступника данных, тем проще ему манипулировать жертвой.

Получение кредитов

Сейчас банки используют повышенные методы защиты при выдаче кредитов. Клиент должен лично прийти в банк, пройти идентификацию с паспортом в руках перед камерой, заполнить пакет документов и поставить подписи на всех формах и анкетах. Но в некоторых случаях мошенники могут завладеть паспортными данными человека и оформить на него микрокредит.

Создание фейковых материалов

Имея в наличии чужие данные, мошенники могут создавать фейковые страницы в соцсетях, ложные новости, подделывать документы. Например, с фейковой страницы мошенники связываются со знакомыми пользователя и просят перевести в деньги в долг. А ложные новости могут скомпрометировать человека и навредить его репутации. По поддельными документам можно совершить незаконную сделку под именем жертвы.

Как проверить данные на утечки и взломы

В век информационных технологий ни один пользователь не может быть уверен в собственной безопасности на 100%. Аккаунты взламывают, пароли безнаказанно утекают в сеть. Но выход есть — специальные сервисы, которые довольно просты в использовании, ответят на вопрос, не стали ли вы жертвой преступников.

Have I Been Pwned?

В октябре 2013 года произошла одна из самых известных утечек аккаунтов: киберпреступники украли персональные данные более 150 млн учетных записей компании Adobe. Тогда и появился данный сервис, который проверяет, есть ли ваша конфиденциальная информация в слитых базах.

По сути, Have I Been Pwned это поисковая система — вы вводите в поисковой запрос телефон или почту, нажимаете «pwned?» и смотрите, есть ли ваши данные в базе утечек.

Have I Been Pwned — это бесплатный сервер, где можно подписаться на утечки по своему электронному адресу: если адрес будет замечен в базах, вам придет соответствующее уведомление.

DeHashed

DeHashed — качественный инструмент для расшифровки и анализа паролей, а также другой зашифрованной информации.

Ключевая функция — восстановление исходных паролей на основе их хэшей (уникального цифрового отпечатка, который преобразует пароль в определенный набор символов). П

рограмма широко используется экспертами по кибербезопасности, журналистами, IT-компаниями, так как позволяет тщательно изучать степень защиты системы безопасности и обнаруживать все слабые места. Каждый может пользоваться данным сервисом, чтобы вовремя узнать об утечке.

DeHashed бесплатна. Ищет по логинам, паролям, IP- и email-адресам, номерам телефонов.

Firefox Monitor

Компания Mozilla презентовала Firefox Monitor в 2018 году. Программа направит уведомление пользователю, если заметит, что его онлайн-данные участвуют в утечке. Как и другие сервисы, ищет информацию по базе украденных паролей.

Sucuri Security Scanner

Система позволяет сканировать целые сайты — отслеживать уязвимости, наличие данных в черных списках, обнаруживать хакерские атаки. Sucuri Security Scanner — идеальный вариант для владельцев онлайн-бизнеса и блогеров.

Password Checkup

Расширение от Google, доступное пользователям с февраля 2019 года. Сервис проверяет учетные данные, которые пользователь вводит в интернете на каждом конкретном сайте по базе утечек, включающей миллиарды взломанных логинов и паролей.

При обнаружении данных в списке взломанных Password Checkup отправляет сообщение с предложением поменять пароль или полностью изменить информацию, которая была скомпрометирована.

Так любой пользователь может узнать, фигурирует ли его персональная информация в эпизодах со взломами и утечками. Позже, когда Google выпустил версию браузера Chrome 79, этот инструмент проверки данных на утечку стал встроенным.

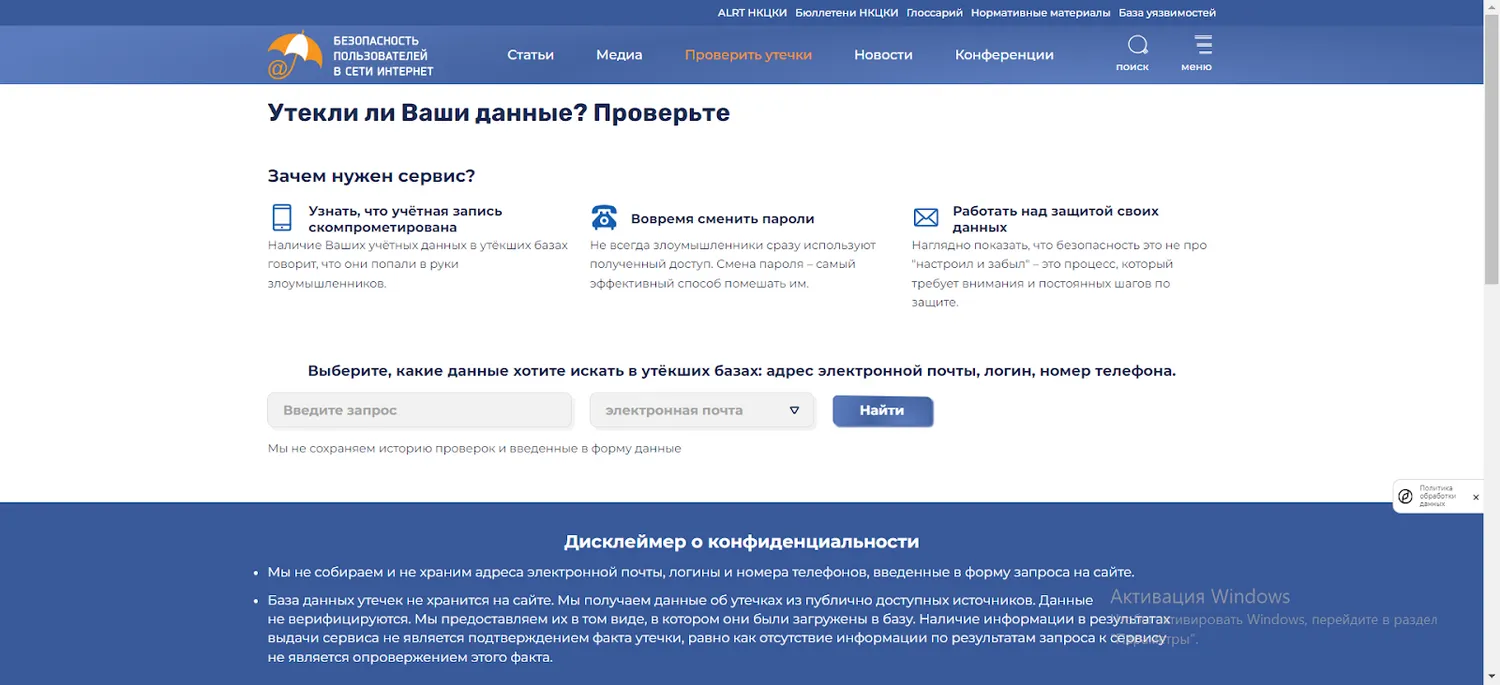

Сервис от НКЦКИ

Это сервис от российского регулятора, Национального координационного центра по компьютерным инцидентам (НКЦКИ).

В форму поиска нужно ввести адреса электронной почты, логины, пароли или номер телефона. Если информация попала в сеть, система укажет портал, где обнаружена утечка. Сервис также содержит рекомендации по безопасности: предлагает включить двухфакторную аутентификацию (2FA) или изменить пароль.

В НКЦКИ отметили, что базы данных не хранятся на портале: центр не собирает адреса почтовых ящиков, логины и телефонные номера, которые пользователи вводят в строку поиска. Данные об утечках поступают из открытых, публично доступных источников.

Kaspersky Digital Footprint — сервис, который позволяет мониторить ландшафт угроз и вовремя узнавать об утечке. Например, включен мониторинг даркнета, с помощью которого можно оперативно обнаружить, что «на черный рынок» распространили данные вашей организации. Kaspersky Digital Footprint позволяет также выявлять скомпрометированные учетки сотрудников, аккаунтов партнеров или клиентов для доступа к вашим ресурсам, банковским картам и другой чувствительной информации.

Решение подойдет любой компании, которая хочет улучшить состояние безопасности и повысить устойчивость бизнеса в информационной среде.

Что делать, если ваши данные утекли в сеть

Руководителю компании важно вовремя уведомить об утечке клиентов, чьи персональные данные оказались в открытом доступе — так они смогут сразу предпринять меры по своей защите.

Первое, что нужно сделать организации в случае утечки данных, это собрать рабочую группу. В группу войдут:

специалисты IT-отдела и информационной безопасности, которые должны остановить утечку, расследовать инцидент и проинформировать о происшествии;

юрист для оценки рисков;

сотрудник PR-отдела, задача которого сообщить об утечке клиентам и СМИ, а также отработать негативную информацию в сети.

Второе — остановить утечку. Специалисты информационной безопасности выявляют источник и перекрывают канал.

Стоит учитывать, что ЧП может произойти снова, потому очень важно полностью локализовать «течь». Если причина происшествия — действия внешнего преступника, который оказался на территории компании, важно убедиться, что он покинул периметр организации. Возможно, для этого потребуется полное отключение серверов.

Третий шаг — уведомить об утечке общественность.

В интересах компании максимально быстро сделать официальное заявление об утечке данных (пресс-релиз или комментарий для какого-либо ведущего издания).

Важно: в течение 24 часов с момента выявления утечки организации обязаны уведомить Роскомнадзор, в течение 72 часов — направить результаты внутреннего расследования.

Регуляторный хаб знаний в области информационной безопасности

Узнайте в несколько кликов все требования регуляторов к вашему бизнесу и получите рекомендации по их выполнению

Штрафы за утечку персональных данных

Для статистики утечек характерна растущая тенденция. Преступники сегодня крадут реже, но больше, в связи с чем концентрируют внимание на масштабных базах данных.

Личную информацию защищает Конституция, закон 152-ФЗ о персональных данных, а также Гражданский, Административный и Уголовный кодексы. В случае утечки к виновнику применяют следующие виды ответственности:

Дисциплинарная: выговор или замечание сотруднику компании, который разгласил сведения случайно, частично и без последствий. В крайних случаях возможно увольнение (ст. 81 ТК).

Административная: в соответствии со ст. 13.14. и ст. 17.13. КоАП виновнику грозит административный штраф:

для физлиц — от 5000 до 10 000 рублей;

для должностных лиц — от 40 000 до 50 000 рублей (либо дисквалификация до трех лет);

для юрлиц — от 100 000 до 200 000 рублей.

Уголовная: согласно ч. 1 ст. 272 УК, незаконный доступ к персональным данным и их дальнейшее использование влечет штраф 200 000 рублей или в размере заработной платы или иного дохода осужденного за период до восемнадцати месяцев, принудительные работы или лишение свободы на срок до 10 лет.

Регуляторный хаб знаний в области информационной безопасности от «Лаборатории Касперского» — уникальный информационный ресурс по вопросам кибербезопасности для всех ключевых отраслей. С помощью простых фильтров выберите отрасль и узнайте требования регуляторов к вашему бизнесу: Федеральные законы и прочие законодательные акты, актуальные для вашей компании, а также перечень необходимых решений для обеспечения соответствия этим требованиям. Регуляторный хаб — это вся нормативно-правовая база в области ИБ в одном сервисе.

Как обезопасить себя от утечки данных: советы и рекомендации

Эффективно защитить персональные данные помогут следующие рекомендации.

Разработайте и внедрите политику безопасности — комплекс взаимосвязанных документов, регламентирующих работу с информацией и определяющих ответственных за нарушение ее целостности и конфиденциальности.

Эффективная политика ИБ — это максимально четко задокументированные процессы хранения, обработки и эксплуатации данных. Когда в компании есть положение об ответственности персонала за несоблюдение требований в работе с информацией, недобросовестные сотрудники задумаются о рисках сливов и личных потенциальных последствиях.

Для оценки эффективности процессов хранения, обработки и использования данных регулярно проводите аудит. Проверки помогут выяснить, насколько качественно выполняются требования по обеспечению ИБ на предприятии.

Проверяйте средства управления доступом. С учетом популярности удаленной работы сотрудникам нужно получать доступ к большому количеству программ и систем. Но предоставлять полный доступ всем подряд не следует. Если у вас есть опасения по поводу безопасности на вашем рабочем ноутбуке, обсудите с IT-специалистами возможность усиления контроля доступа.

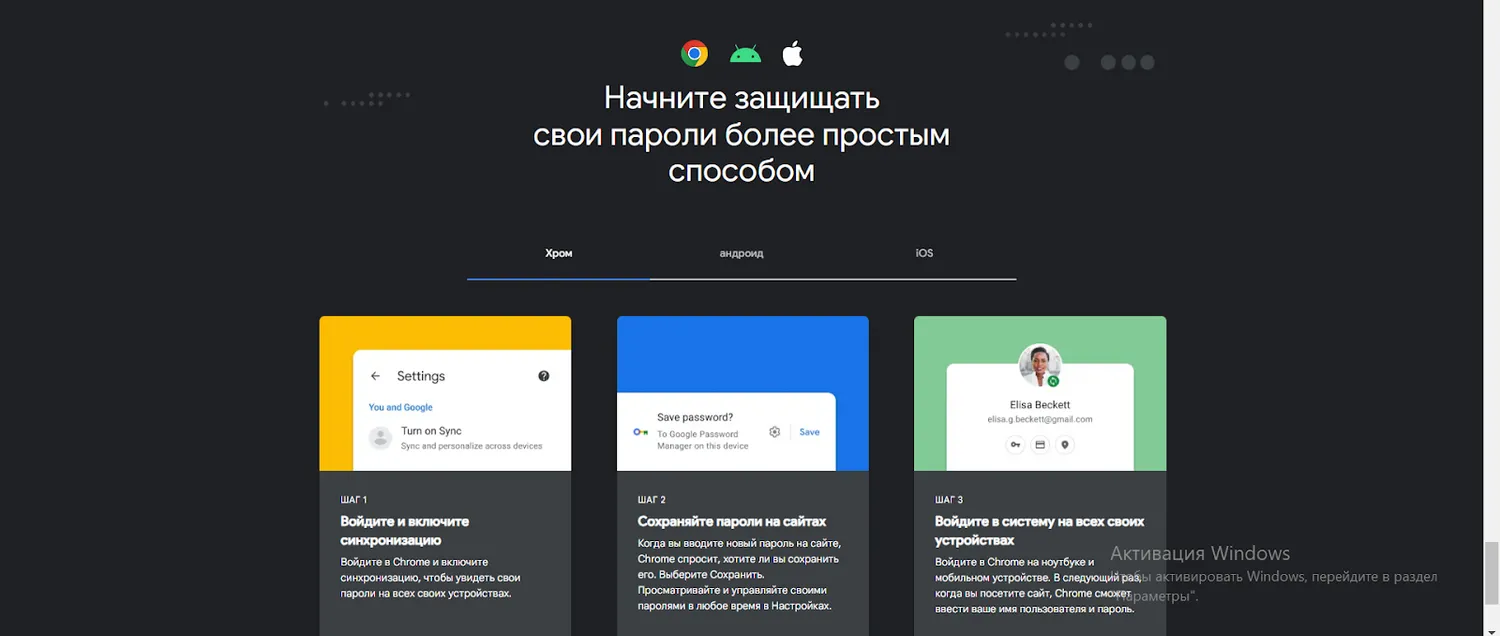

Соблюдайте парольные правила. Избежать несанкционированный доступ помогут уникальные пароли — пользуйтесь менеджером паролей, который генерирует сложные комбинации. Одинаковые и очевидные пароли для разных учеток под запретом.

Используйте многофакторную аутентификацию. Это надежный способ защитить данные. Многофакторная и биометрическая аутентификация минимизируют риск утечки, поскольку сильно затрудняют киберпреступникам доступ к аккаунту.

Отслеживайте активность. Регулярно проверяйте активность по банковским операциям и учетным записям. Заметили подозрительные действия или странные транзакции — сразу обращайтесь в банк или техническую поддержку для решения вопроса.

Обновляйте ПО. Устаревшее программное обеспечение — это дыра в системе безопасности, в нем могут быть ошибки, подвергающие риску ваши данные. Обновление улучшает ПО — система будет наименее подвержена воздействию вирусов и вредоносных программ.

Создавайте резервные копии и не заходите на подозрительные сайты. Чтобы не допустить необратимой потери важной информации, создавайте резервную копию персональных данных и храните ее на внешнем диске в надежном месте. Находясь в интернете, выбирайте только защищенные веб-сайты — на них указывает значок замка в адресной строке браузера.

Обучайте сотрудников. Защита данных — задача не только для ИБ-специалистов; сотрудники тоже играют в этом важную роль. Поэтому важно регулярно проводить тренинги по кибербезопасности и разъяснять сотрудникам, к кому им обращаться в случае утечки данных.

Заключение

Сегодня защита данных актуальна как никогда: предотвратить слив информации легче, чем бороться с последствиями мошеннических действий.

Пользователю важно контролировать доступ к своим данным и их перемещение в сети, шифровать информацию — шифрование защищает от утечки, когда данные передаются через разные каналы связи (флешки, мессенджеры, почта).

Защита данных на предприятии подразумевает комплексный подход — организационные и технические меры по противодействию угрозам информационной безопасности:

Обучение персонала — проведение инструктажей, семинаров, тренингов на тему киберугроз и методов их предотвращения. В компании должна быть сформирована культура информационной безопасности, включающая нормы и принципы взаимодействия с конфиденциальными данными.

Наиболее эффективно регулярное обучение, когда сотрудник проходит курс по информационной безопасности несколько раз в год. Это особенно актуально в контексте фишинга, где новые «приемы» мошенники изобретают чуть ли не каждый месяц.

Реализация качественной парольной политики — использование сильных паролей, их регулярная смена и организация правильного хранения.

Многофакторная аутентификация для авторизации в информационных системах.

Использование разных учетных данных для разных корпоративных сервисов.

Внедрение программных и аппаратных инструментов для борьбы с утечками — главная техническая мера по организации надежной системы безопасности.

Полностью избежать риски вряд ли удастся, но меры для снижения вероятности их возникновения предпринять стоит.

Kaspersky Digital Footprint Intelligence

Мониторинг цифровых угроз и данных киберразведки

Реклама: АО «ЛАБОРАТОРИЯ КАСПЕРСКОГО», ИНН 7713140469, erid: LjN8K5RCy

Начать дискуссию